兼容性测评经验分享(四):XTS测试之SSTS

本系列前一篇帖子(兼容性测评经验分享(三):授权验证开发)介绍了在兼容性平台填写第三部分——软件定义的经验,本帖将介绍第四部分——提交报告中关于SSTS测试的内容。

测试报告简述

OpenHarmony的XTS目前包含以下5项:

- acts:兼容性测试

- acts-validator:兼容性补充测试

- hats:硬件抽象兼容性测试

- dcts:分布式兼容性测试

- ssts:安全漏洞测试

本帖子将介绍ssts的部分,其余几项测试将后续更新。

进行SSTS测试

先使用未打SSTS补丁的镜像烧录后测试。

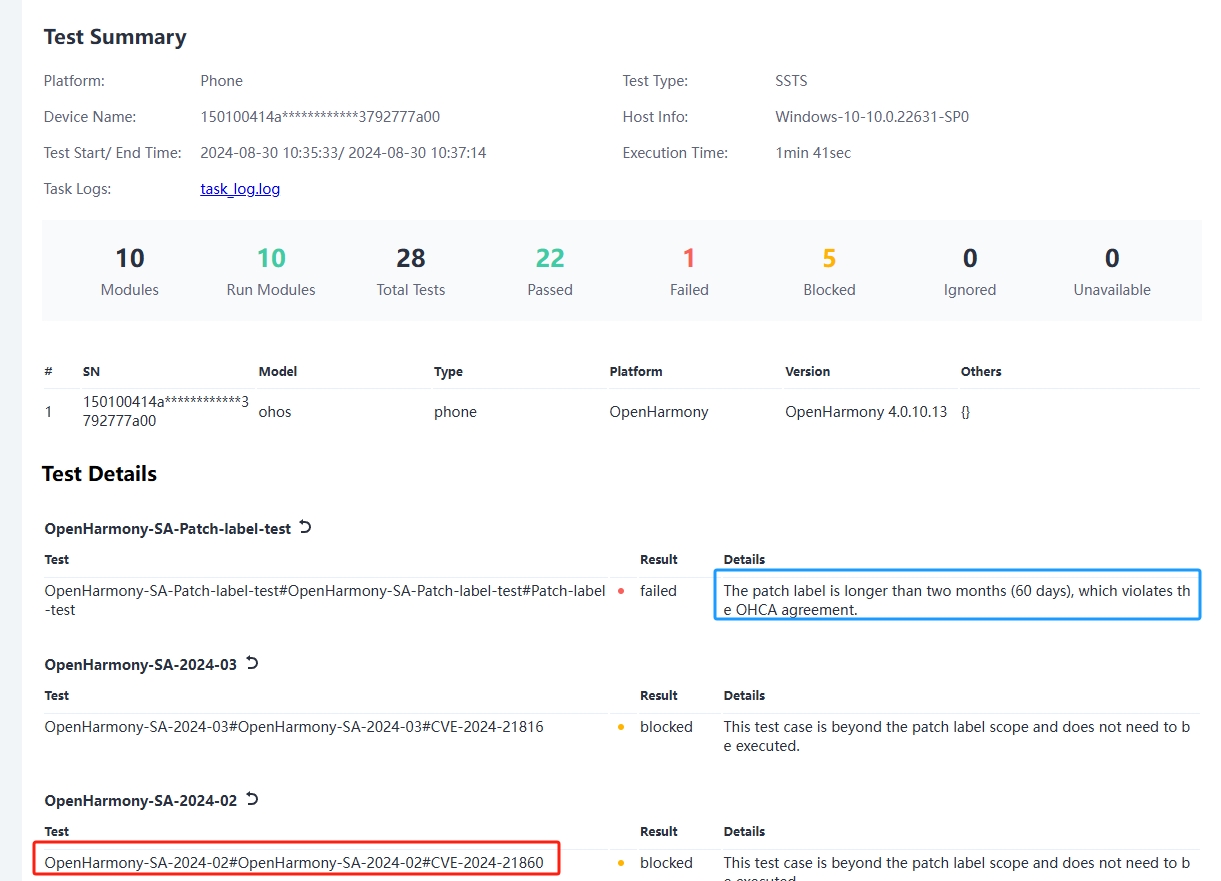

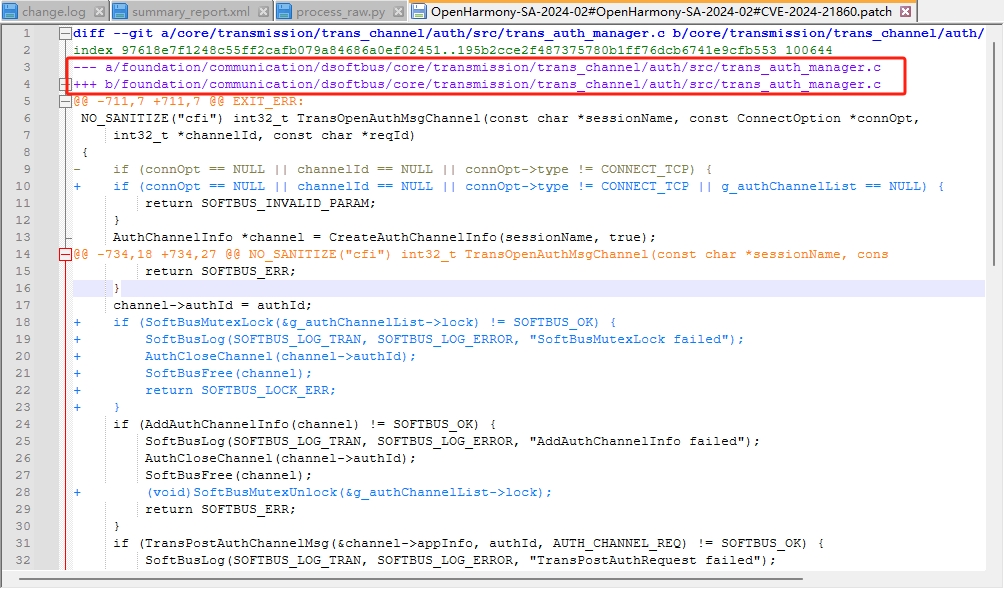

记录所有block的Test,即所有需要打补丁的安全漏洞(下图红框中所示为CVE-2024-21860漏洞)。

注意,下图failed项(蓝框所示)修复需要修改安全补丁标签的日期(详见本文末尾),首先需要知道failed项与其他block项的解决方法是不一样的。

获取补丁

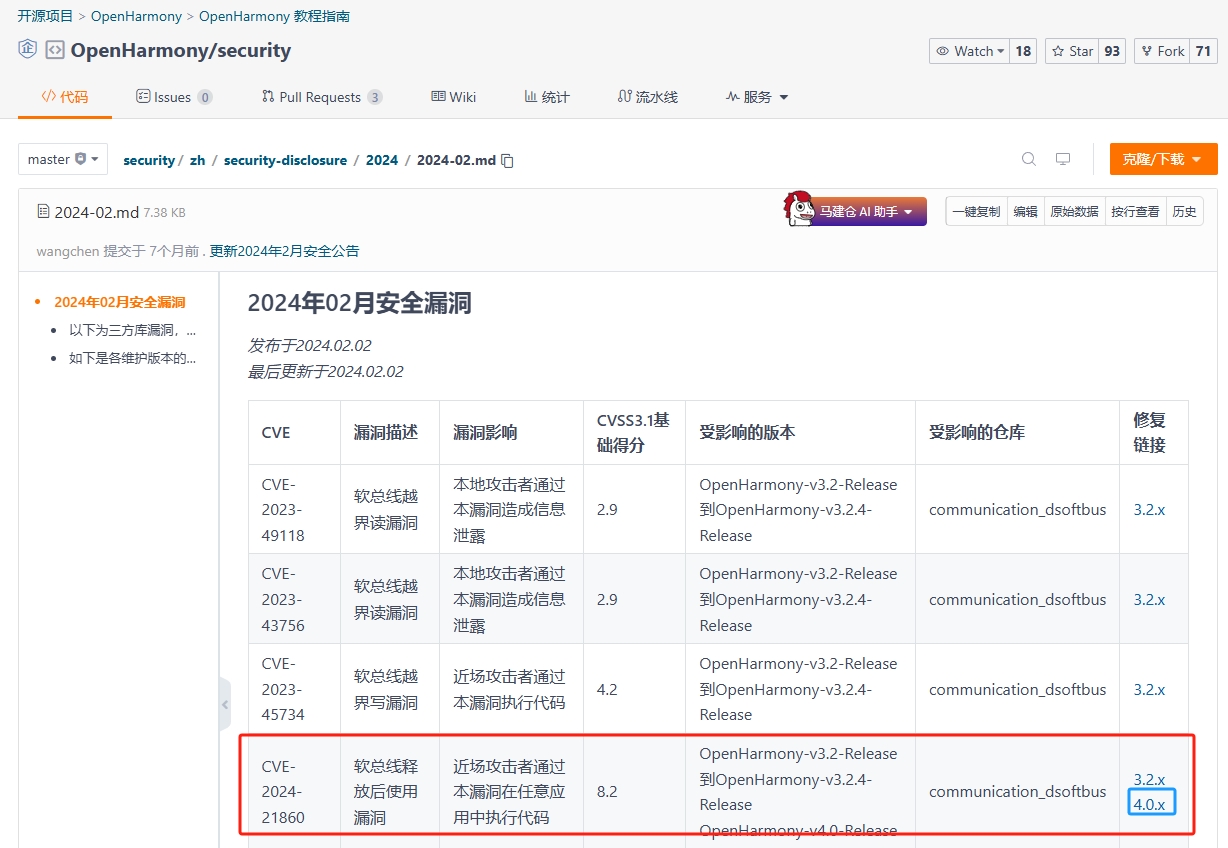

在OH的gitee项目上获取需要的补丁文件(注意月份要与测试报告中的对应)。

2024年补丁获取链接:security-disclosure/2024 · OpenHarmony/security

以上图中的CVE-2024-21860漏洞为例,在2月安全漏洞中查找修复链接(下图蓝框,注意构建系统的版本)。

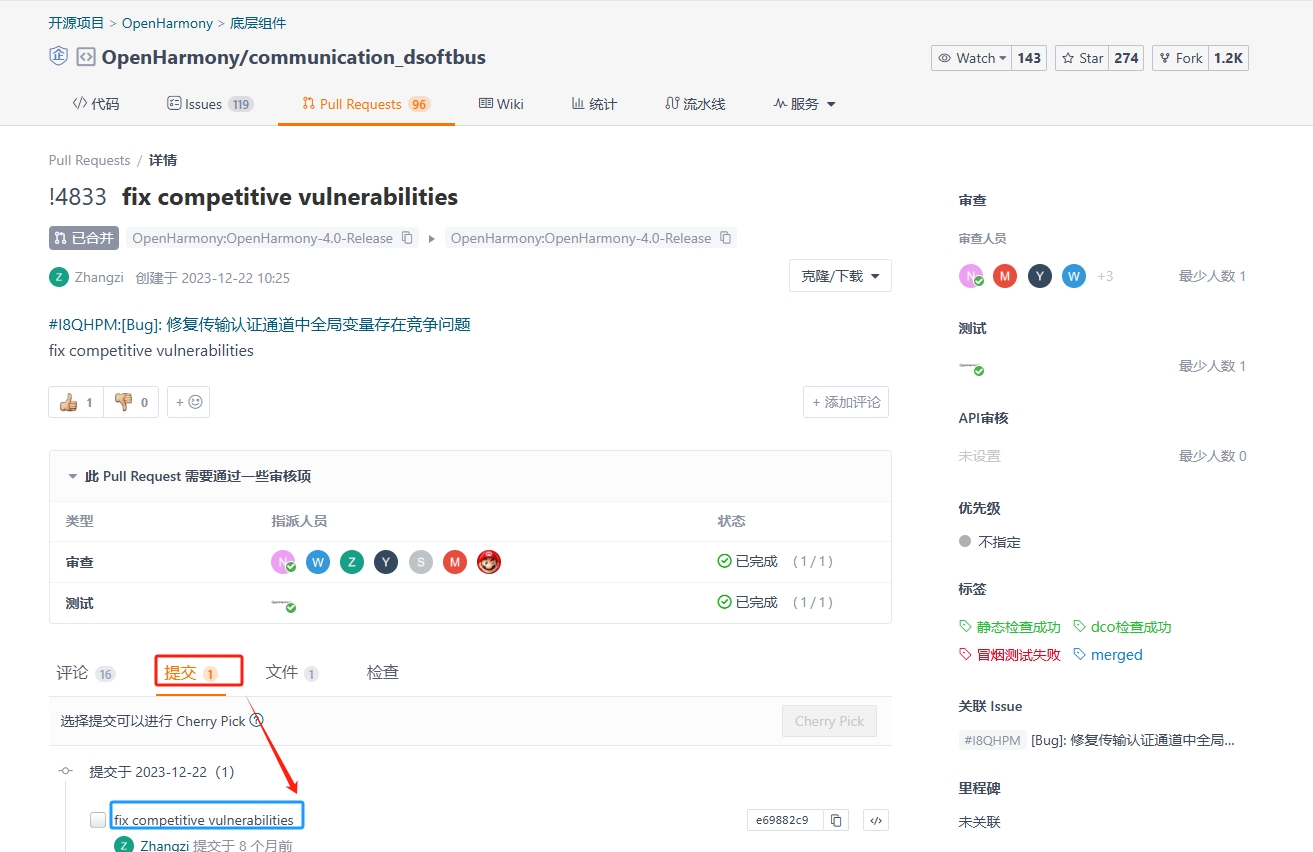

点击修复链接后,从“提交”中点击提交链接,参见下图所示。

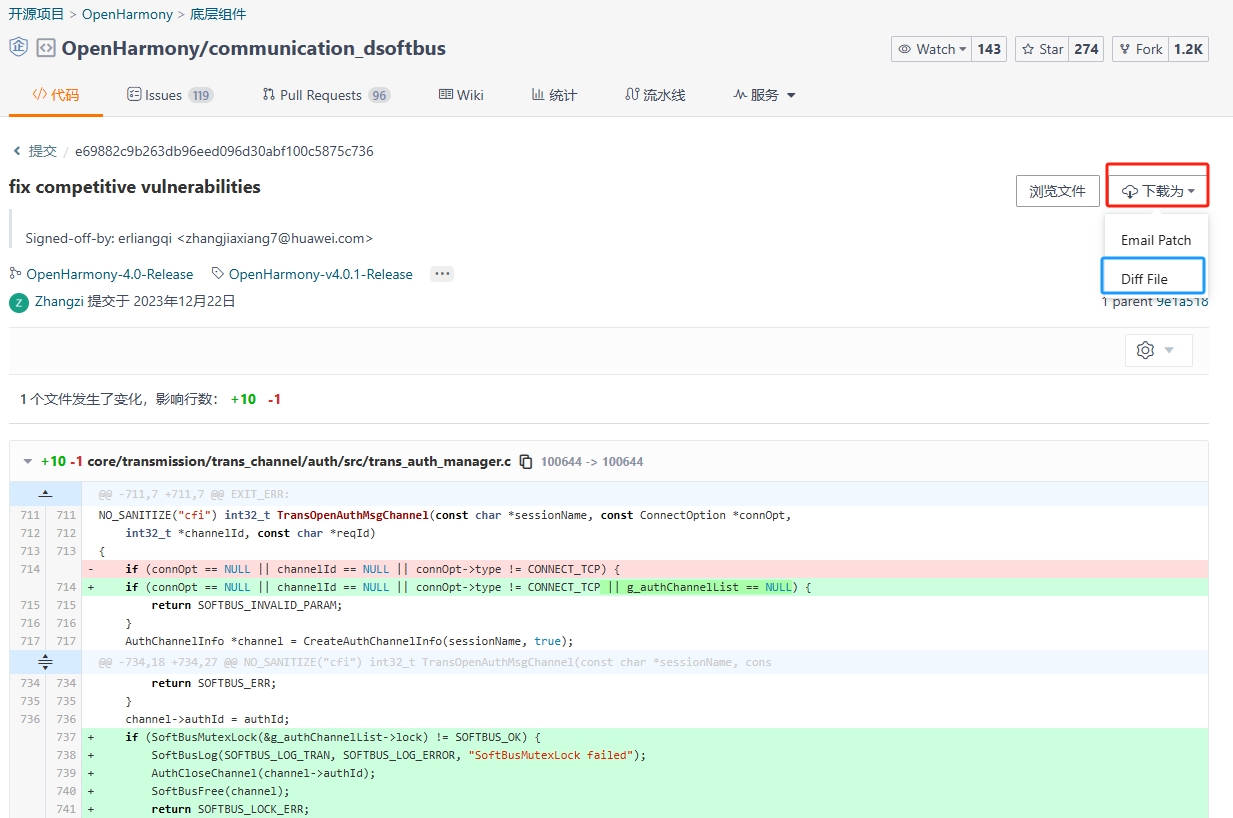

在提交的链接界面,选择“下载为”—“diff文件”,下载补丁文件,参见下图所示。

应用补丁

从上一步获取到的补丁中查看修改文件的完整路径。

如红框所示,由于foundation位于源码根目录下,将改patch文件置于根目录下,再打补丁即可。

patch -p1 < OpenHarmony-SA-2024-02#OpenHarmony-SA-2024-02#CVE-2024-21860.patch

按照上述步骤,将所有block对应的漏洞都进行修复。

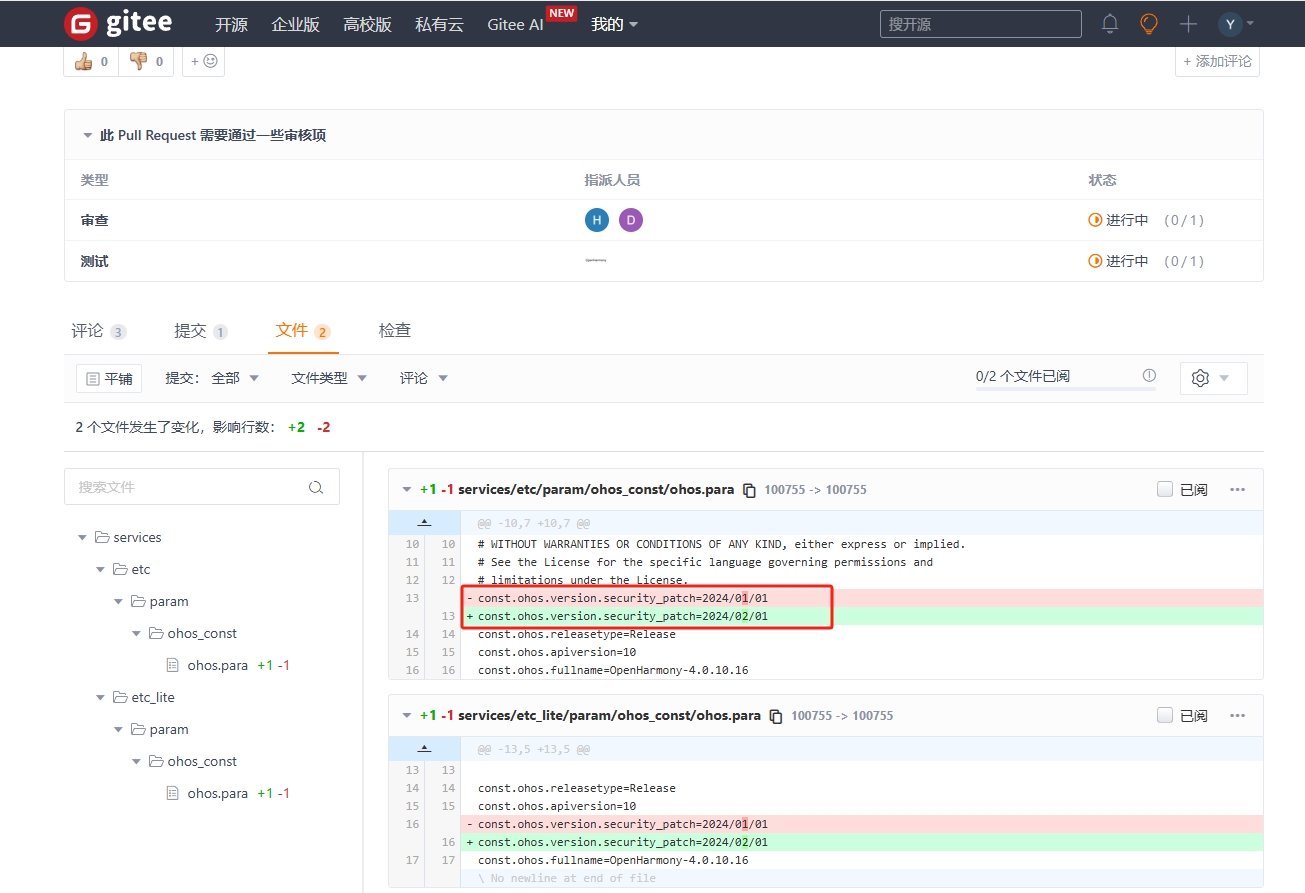

修改安全补丁标签

仍然以CVE-2024-21860漏洞为例,在对应月份gitee仓库的安全漏洞公告(2月公告链接:security-disclosure/2024/2024-02.md)的末尾,找到合入所有补丁后的安全补丁标签信息。

注意,根据进行兼容性测评的时间,需要及时合入最新的安全补丁。

设备OS信息路径(在上一节兼容性测评经验分享(三):授权验证开发帖子中,也对此文件进行了修改)

base/startup/init/services/etc/param/ohos_const/ohos.para

重新测试

修复完所有安全漏洞,并修改安全补丁标签后,重新编译系统镜像,烧录后进行SSTS测试即可。 |